Objectif du Projet

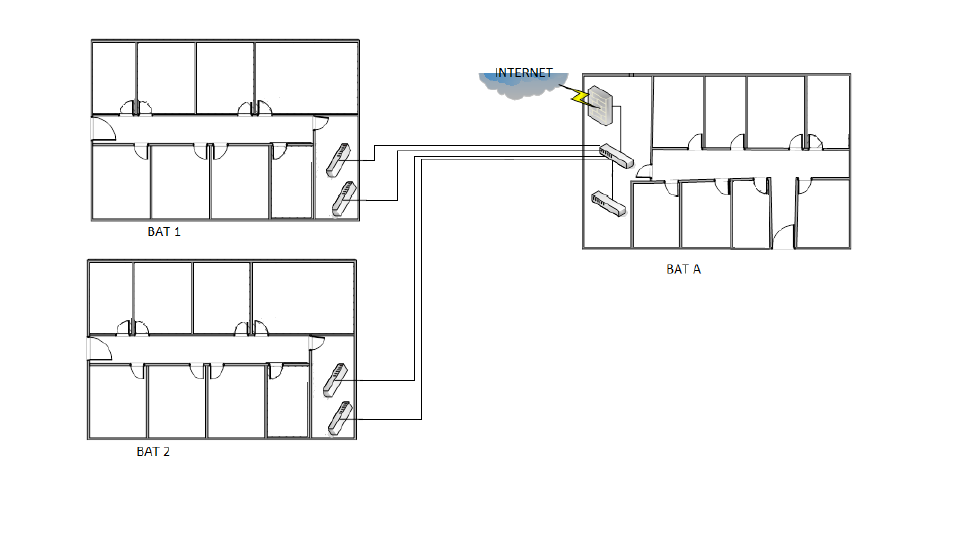

Tout d’abord, l’objectif de ce projet fût de mettre en place le réseau informatique d’une clinique médicale et ses infrastructures, avec plusieurs contrainte :

- L’étendue de la clinique en 3 bâtiments distants, reliés entre eux par des câbles enterrés.

- La séparation des flux en différentes catégories : visiteurs, personnels médical et administratif.

- Assurer la tolérance aux pannes d’un service

- J’ai dû avec mon groupe me mettre dans la peau d’un salarié dans une jeune entreprise de déploiement de réseaux informatique, pour conseiller le centre médical.

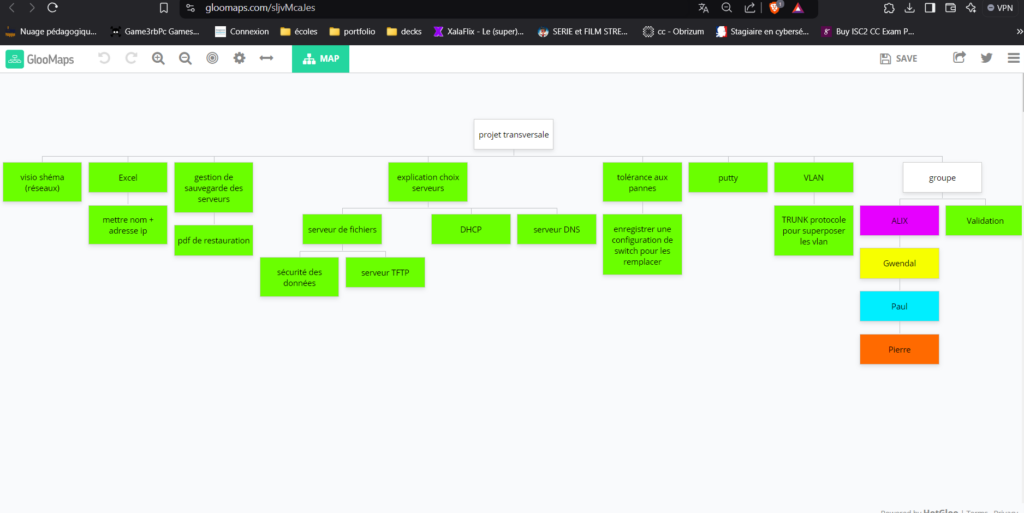

Planification des tâches et Analyse des Objectifs

Ensuite, j’ai planifié avec mon équipe les activités entre tous les membres de l’équipe via le site Gloomaps qui permet de définir plusieurs cartes, parfait pour obtenir une hiérarchie visuel de toutes les tâches constitutives du projet.

J’ai su analyser les objectifs du projet et j’ai pu concevoir une architecture réseau pour la clinique compte tenu du nombre de serveur imposé dans le cahier des charges.

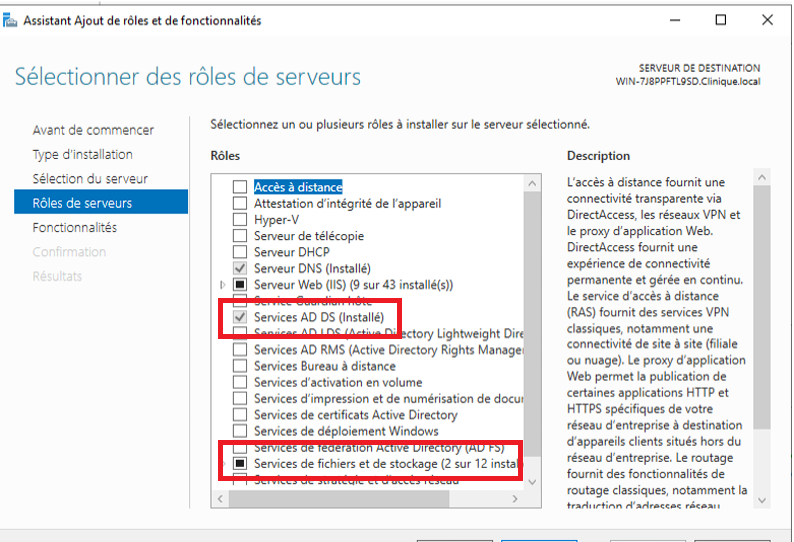

Mise en place d'un serveur de fichiers & d'un Active Directory

Puis, j’ai mis en place un serveur de fichiers avec un système de fichiers partagé sur le réseau.

Pour ce faire, j’ai dû installer une machine virtuelle Windows Server, dans laquelle j’ai créé des dossiers partagés en le configurant dans les propriétés de fichiers de ces dossiers.

Une fois le partage créer j’ai dû configurer un système de permissions aux dossiers afin de sécuriser l’accès aux données grâce à un Active Directory activé depuis Windows Server. Ces dossiers sont accessibles en fonction du rôle des personnes au sein du réseaux d’une clinique médicale.

Qu’est ce qu’un Active Directory ?

L’objectif d’un annuaire comme Active Directory est de centraliser l’authentification et l’accès à un réseau de ressources. Les administrateurs réalisent la configuration des autorisations selon les paramètres choisis. Ils permettent ainsi aux utilisateurs d’accéder aux éléments dont ils ont besoin pour leur activité.

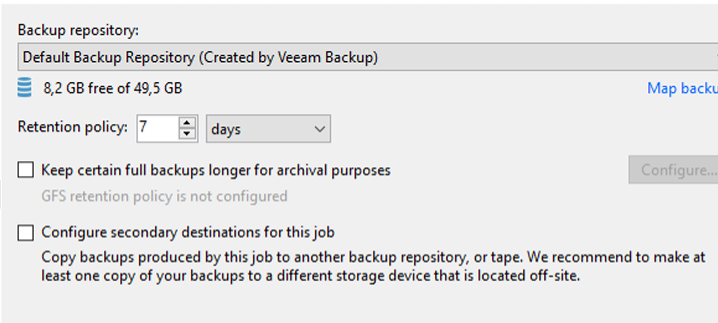

VEEAM Backup and Replication

Par la suite, j’ai configuré un serveur de sauvegardes avec la solution VEEAM Backup and Replication. Pour ce faire, j’ai utilisé une machine virtuelle dans VMware Workstation dans laquelle j’ai installé un Windows Server.

J’ai paramétré la carte réseau virtuelle afin d’intégrer le serveur de sauvegarde à notre réseau interne.

Une fois VEEAM installé, et exécuté, j’ai créé une sauvegarde. Il est possible de choisir la fréquence de sauvegarde comme ci-dessus tous les vendredi soir à 22h.

Configuration de Vlans + Trunk

VLAN : Vlan Admin : 11 / Vlan Médecin : 12 / Vlan Client : 13

Qu’est ce qu’un Vlan ?

Les Vlans sont mis en place au niveau des switch, ils permettent la segmentation du réseau afin d’assurer la sécurité de celui-ci. En effet, ils permettent de trier les flux en fonction du port d’où ils viennent, si l’on prend l’exemple du réseau wifi un client ne pourra pas s’infiltrer dans les serveurs Med1 et Med2puisque les accès sont restreint à la Vlan 12.

J’ai mis un place des Vlans à travers le logiciel Cisco Packet Tracer. Après avoir mis en place un switch dans la configuration on peut apercevoir un onglet VLAN Database dans celui-ci on peut créer un VLAN en lui donnant :

- Un nombre (non utilisé)

- Un nom (de préférence simple détaillant son utilité)

Une fois créé, il apparaître dans la liste des Vlans configuré sur notre appareils réseaux. Il ne reste plus qu’à les déclarer dans le routeur du réseau afin de rendre ces Vlans fonctionnels.

Trunk :

Sur chaque port du switch on peut décider qu’elles vlans peuvent communiquer via quel port. C’est ainsi que procède pour segmenter les réseaux en empêchant certains utilisateurs d’un réseaux d’accéder à un autre réseaux notamment au réseau Admin.

SSH + Script Bash + Crontab

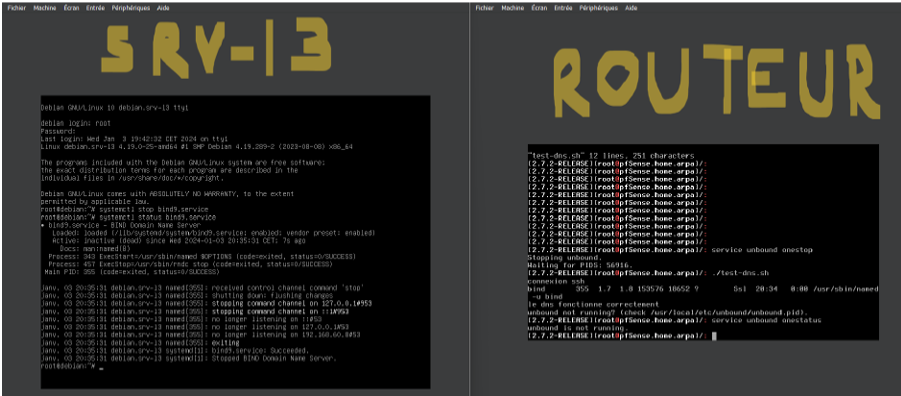

Enfin, pour détecter la panne du DHCP/DNS automatiquement : On met en place une communication ssh par clé sur une machine relais (par exemple un routeur Pfsense).

On génère une paire de clés ssh pour mettre en place une communication distante sécurisée entre une machine relai (DNS, DHCP …) et un routeur (Pfsense, Fortinet, Zyxel…).

Ensuite, on lance un script bash sur notre routeur qui propose un service relai qui va se connecter en SSH au serveur de notre réseau qui exécute le service que l’on veut surveiller, par exemple un service DHCP.

Ce script permet une fois exécuté de lancer le service dhcp du routeur si le dhcp distant ne fonctionne plus. Pour qu’il soit exécutable par tous on change le mod : Chmod +x test.sh

Pour mettre nos scripts en tâche planifié :

crontab-e

On ouvre crontab avec ee l’équivalent de nano sur un routeur Pfsense.

*/1 * * * * /test.sh >/dev/null 2>&1

On ajoute cette ligne pour dire à crontab de lancer le script toutes les 1 minutes.

Déploiement de services sur les Réseaux

Finalement, j’ai participé au déploiement de plusieurs serveurs :

- sauvegarde VEEAM Backup and Replication

- DHCP Pfsense

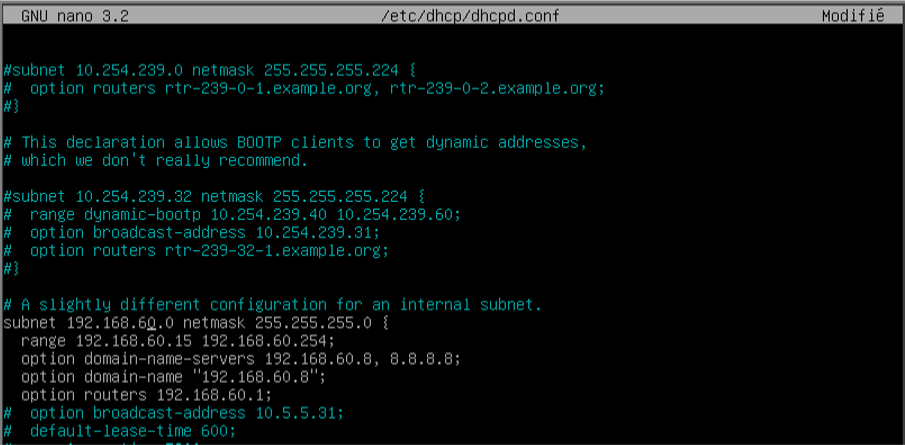

- Isc-dhcp-server

- DNS Bind9 et Pfsense routeur Pfsense +Vlans + règles de parefeu.

Organisation de mon développement professionnel

En conclusion, j’ai appris a utiliser cisco packet tracer, mis en place un réseau LAN virtuel de tests avec Vmware.

J’ai me suis également formé à la configuration de DNS bind9 et de DHCP isc-dhcp-server + à la mise en place d’un serveur de sauvegardes avec un système de fichiers partagés.